朝鲜黑客正将区块链技术武器化——他们最新开发的"以太隐遁"技术,能将恶意代码直接植入去中心化网络进行隐蔽攻击。

谷歌威胁情报组(GTIG)在10月17日报告中指出,这项名为"以太隐遁"(EtherHiding)的技术标志着黑客在去中心化系统中隐藏、分发和控制恶意软件的手段迎来全新升级。

何为"以太隐遁"?

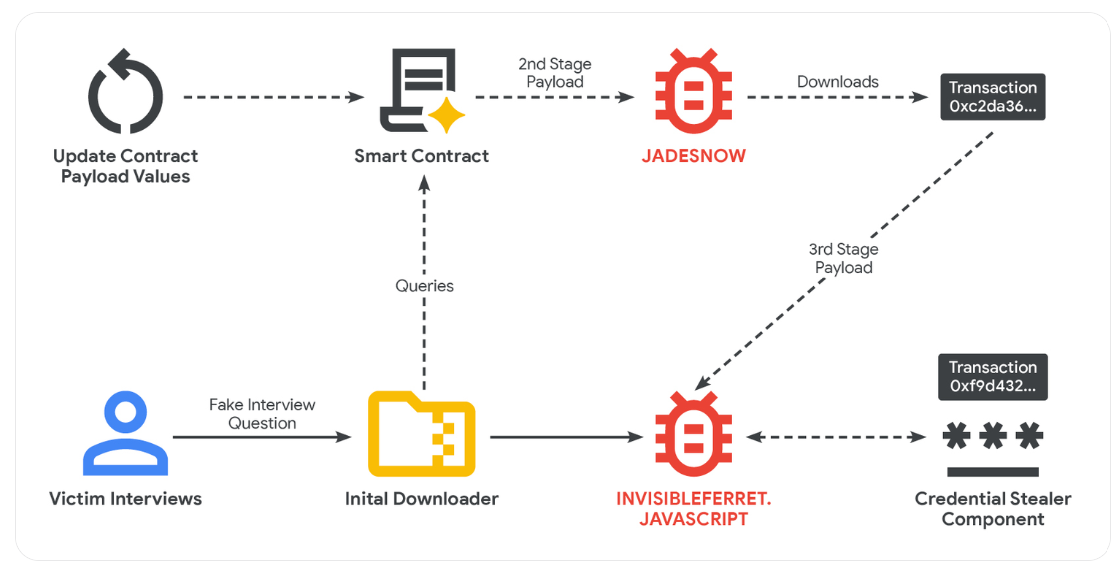

GTIG解释称,攻击者通过该技术可将以太坊、BNB智能链等公链的智能合约武器化,利用它们存储恶意攻击载荷。

一旦代码被上传至这些去中心化账本,由于其不可篡改特性,几乎无法被删除或拦截。

"虽然智能合约为构建去中心化应用提供了创新方式,但'以太隐遁'正利用其不可变更的特性托管恶意代码,这种分发方式难以被常规手段阻断。"GTIG在报告中强调。

实际操作中,黑客通常通过未修复漏洞或窃取的凭证入侵合法WordPress网站,随后在网页代码中植入数行被称为'加载器'的JavaScript脚本。当访客打开被感染的页面时,该脚本会悄然连接区块链网络,从远程服务器获取恶意软件。

GTIG指出,由于攻击发生在链下,这类操作往往不会留下可见的交易痕迹,且几乎无需支付费用,使得攻击者能够隐蔽行动。

值得注意的是,GTIG追溯到的首例"以太隐遁"攻击出现在2023年9月,当时黑客通过伪造浏览器更新提示的"CLEARFAKE"活动诱导用户。

如何防范攻击

网络安全研究人员认为,这标志着朝鲜数字战略已从单纯窃取加密货币转向将区块链本身作为隐秘武器。

"'以太隐遁'代表着新一代防弹托管技术的转向——区块链的固有特性正被恶意重构。这项技术凸显出网络威胁的持续进化,攻击者不断调整策略并利用新技术牟利。"GTIG在报告中写道。

公民实验室高级研究员约翰·斯科特-雷尔顿将"以太隐遁"称为"早期实验",并警告若结合AI驱动的自动化技术,未来攻击将更难被侦测。

"预计攻击者还会尝试直接将零点击漏洞利用程序加载至区块链,针对处理链上数据的系统与应用发起攻击...特别是当这些系统与处理交易/存储钱包的网络存在物理重合时。"他补充道。

考虑到朝鲜黑客攻击的猖獗程度,这种新型攻击向量可能对加密行业造成严重影响。

TRM Labs数据显示,仅2023年朝鲜关联组织就已窃取超15亿美元加密资产。调查人员认为这些资金用于资助平壤的军事计划及规避国际制裁。

对此,GTIG建议加密用户应拦截可疑下载并限制未经授权的网页脚本以降低风险,同时呼吁安全研究人员对区块链网络中嵌入的恶意代码进行识别标记。